Mungkin tidak perlu mengulangi bahwa keamanan WEP untuk Wi-Fi telah lama dibuka lebih lebar dari Humpty Dumpty dalam gempa bumi, atau bahwa WPA seaman mayoritas Lib Dem MP. Namun, survei baru-baru ini oleh perusahaan hosting web UK2 sehubungan dengan YouGov mengungkapkan bahwa publik Inggris, jika ditanya apakah koneksi Wi-Fi Anda dienkripsi? biasanya akan menjawab tidak bovered.

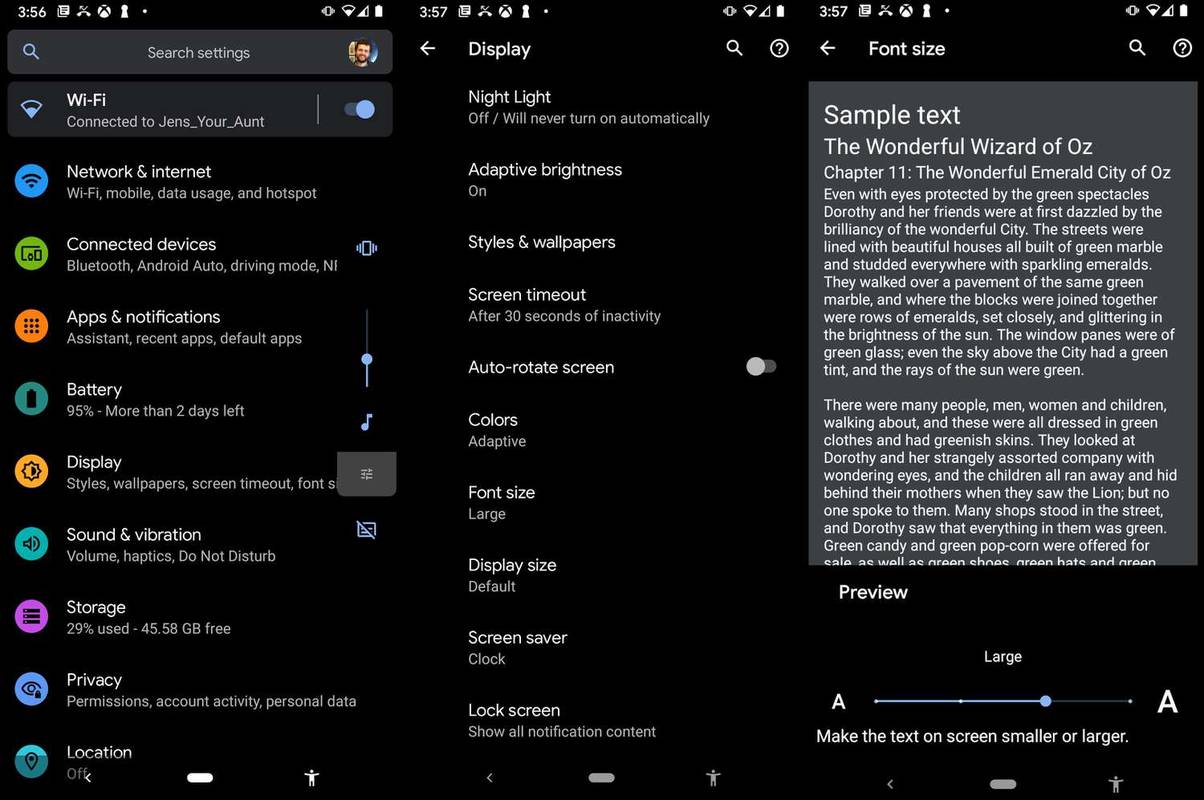

cara mematikan putar otomatis di chrome

Dari mereka yang ditanya, 56% tidak pernah atau jarang memeriksa untuk melihat apakah hotspot dienkripsi sebelum masuk ke dalamnya. Orang-orang yang sama ini jauh lebih mungkin untuk mengamankan Wi-Fi rumah mereka, jadi ini bukan hanya kegagalan kesadaran tetapi lebih seperti kepercayaan yang berlebihan. Percaya, yaitu, di hotel atau kedai kopi atau pub yang menawarkan Wi-Fi gratis – dan penyedia layanan.

Untuk mendapatkan akses ke jaringan nirkabel Anda yang seharusnya aman, dia tidak memerlukan akses fisik ke router, komputer, atau apa pun

Kepercayaan seperti itu sering kali salah tempat, di situlah letak potensi risiko keamanan, dan yang membuat saya sejajar dengan kisah nyata yang menarik perhatian saya – yaitu, bahwa protokol Wi-Fi Protected Setup (WPS) telah dikompromikan dengan baik dan benar. WPS adalah tombol yang mungkin Anda tekan untuk mengamankan perute nirkabel saat Anda mengaturnya untuk jaringan rumah atau bisnis kecil Anda, tombol yang membantu menghilangkan semua konfigurasi keamanan manual dan membuat pengaturan keamanan nirkabel menjadi sederhana dan cepat. Atau begitulah yang Anda pikirkan.

Kenyataannya kurang menggembirakan, karena WPS rentan diserang, tapi bukan bagian tombol merah besar darinya. Ada aspek lain untuk WPS yang tidak datang melalui penekanan tombol tetapi melalui PIN delapan digit untuk masuk, dan versi PIN dari protokol WPS inilah yang terbukti jauh kurang aman daripada yang diasumsikan semua orang. Ternyata untuk memecahkan enkripsi ini melalui serangan brute force standar, peretas tidak perlu mengungkap kedelapan digit tersebut, yang akan membutuhkan banyak waktu dan daya komputasi. Sebaliknya, mereka harus menguraikan hanya empat digit pertama PIN.

bagaimana cara menaikkan skor snapchat Anda?

Ya, Anda membacanya dengan benar: bahwa PIN yang tampak aman tidaklah seaman itu. Tentu, kartu bank menggunakan PIN empat digit dan baik bank maupun pelanggan mereka tampaknya cukup senang untuk mempercayai hal ini saat menggunakan kartu di mesin ATM, tetapi ada perbedaan besar antara dua contoh otentikasi yang tampaknya identik ini.

Untuk mengambil uang Anda dari ATM, calon orang jahat harus memiliki kartu fisik Anda serta dapat menebak atau mendapatkan PIN-nya. Sebaliknya, untuk mendapatkan akses ke jaringan nirkabel Anda yang seharusnya aman, dia tidak memerlukan akses fisik ke router, komputer, atau apa pun - dia cukup menyetel PC-nya sendiri untuk mencoba setiap kombinasi yang memungkinkan. (Ada berapa lama berguna untuk memecahkan kalkulator kata sandi saya di Situs keamanan GRC Steve Gibson : matematika boffins akan menunjukkan kekurangannya, tapi itu cukup baik untuk perkiraan back-of-a-fag-packet.)

Peneliti keamanan telah merilis alat yang disebut Reaver yang dapat mengeksploitasi kelemahan ini, dan memungkinkan siapa saja untuk memecahkan PIN WPS yang lebih sederhana dan mengakses versi teks jelas dari kunci pra-berbagi (PSK) WPA2 router, yang kemudian terungkap sebagai hasilnya. PIN lengkap akan memiliki lebih dari sepuluh juta kombinasi, tetapi PIN digit yang dikurangi hanya memiliki 11.000 atau sekitar itu. Ingat, tidak masalah seberapa rumit PSK yang ada di belakang PIN Anda - dengan menggunakan metode PIN WPS, Anda telah melindungi jaringan Wi-Fi Anda menggunakan apa yang berlaku hanya empat digit.

Pencarian Google untuk tutorial peretasan PSK akan menunjukkan bahwa bahkan tanpa kerentanan PIN WPS ini, cukup layak untuk menemukan WPA2-PSK dengan kekerasan, tetapi akan memakan waktu lebih lama dan peretas potensial akan membutuhkan alasan yang sangat baik untuk menginvestasikan waktu dan sumber daya yang dibutuhkan. Kurangi waktu dan kebutuhan sumber daya itu secukupnya dan tiba-tiba router dan jaringan Wi-Fi Anda menjadi target yang lebih menarik untuk peretasan biasa.

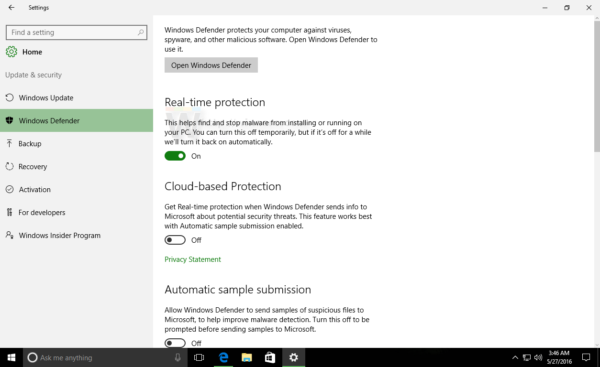

Ini bukan berita buruk: Anda cukup menonaktifkan fitur WPS di router Anda untuk menghapus PIN yang akan dicari oleh orang-orang seperti Reaver. Saya percaya, tetapi pada saat penulisan tidak memiliki detail untuk mendukung keyakinan ini, bahwa sejumlah produsen router telah merilis atau sedang mengerjakan pembaruan firmware untuk menutup kerentanan, orang berasumsi dengan mematikan PIN (yang tidak semua router memiliki opsi konfigurasi pengguna untuk).

Lebih baik lagi, mulai dari awal lagi dan atur jaringan Wi-Fi Anda menggunakan PSK yang panjang dan rumit untuk membuat serangan brute force menjadi tidak praktis: pikirkan dalam 32 karakter atau lebih, dengan campuran huruf, angka, dan karakter khusus yang biasa. Dengan menggunakan kalkulator Haystack yang saya sebutkan di atas, Anda akan melihat bahwa PIN empat digit sederhana hanya membutuhkan beberapa detik untuk dipecahkan, tetapi kata sandi 32 karakter yang rumit akan memakan waktu 6,22 ribu triliun triliun triliun abad – bahkan dalam skenario terburuk dari a deretan cracking besar-besaran digunakan untuk melakukan seratus triliun tebakan setiap detik!

cara mendapatkan raytracing minecraftcraft

WPA2-PSK, implementasi kunci yang dibagikan sebelumnya yang disukai oleh pebisnis kecil yang stereotip, telah diretas beberapa tahun yang lalu, dan WPA2 dengan TKIP juga bukan pilihan yang aman, membuat Wi-Fi – bagi banyak orang – cukup tidak aman. WPA2 dengan AES tidak apa-apa, seperti WPA2-Enterprise dengan server otentikasi RADIUS atau bahkan WPA2-PSK dengan kunci 32 karakter. Karena WPA2-PSK benar-benar mendukung kunci hingga 63 karakter, dan sebagian besar perangkat nirkabel menyimpan kunci itu selamanya sehingga hanya perlu dimasukkan sekali, tidaklah sulit untuk mengetahui apa yang harus Anda lakukan – namun kata sandi yang panjang tetap ada. terlalu sering dianggap tidak perlu dan terlalu rumit. Mendesah…